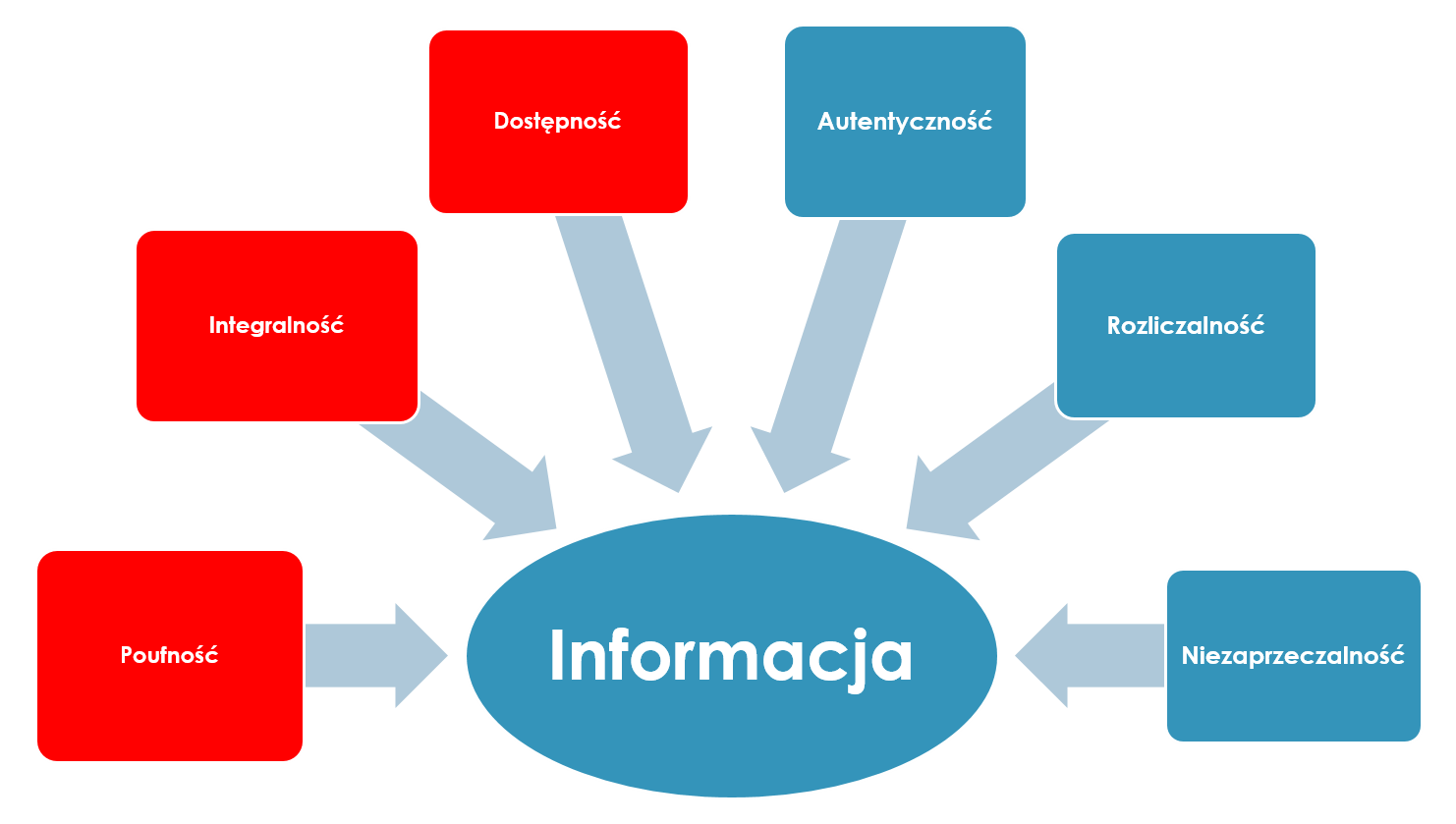

Zagrożenia bezpieczeństwa informacji w przedsiębiorstwie (cz. 1) | Zabezpieczenia - czasopismo branży security

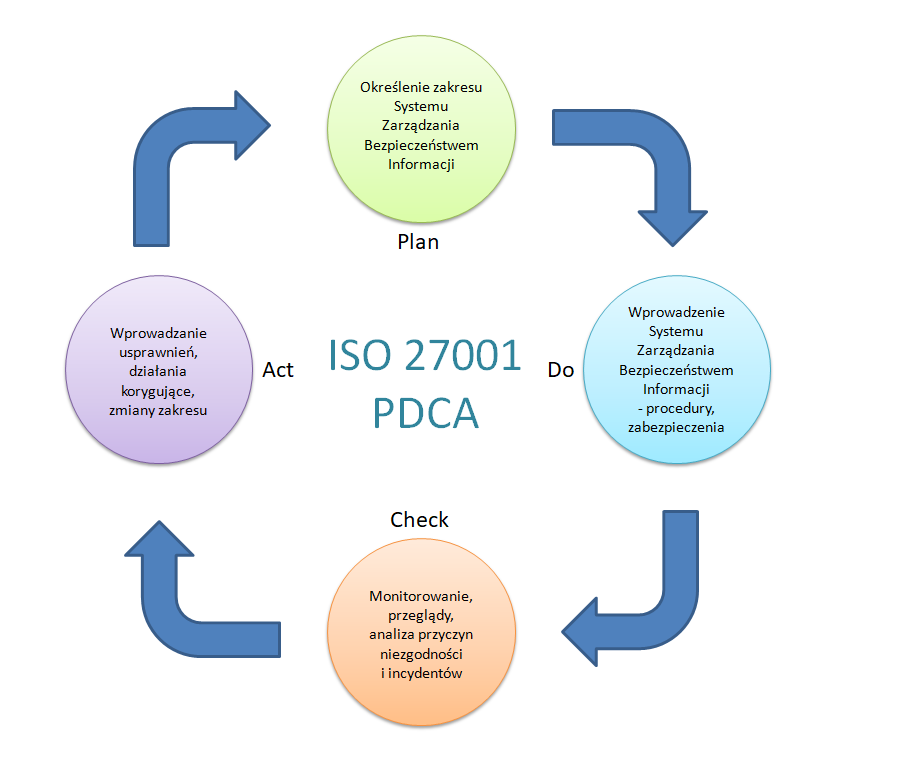

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

Bezpieczeństwo informacji i monitorowanie zgodności przetwarzania danych osobowych z przepisami prawa – KARAMA

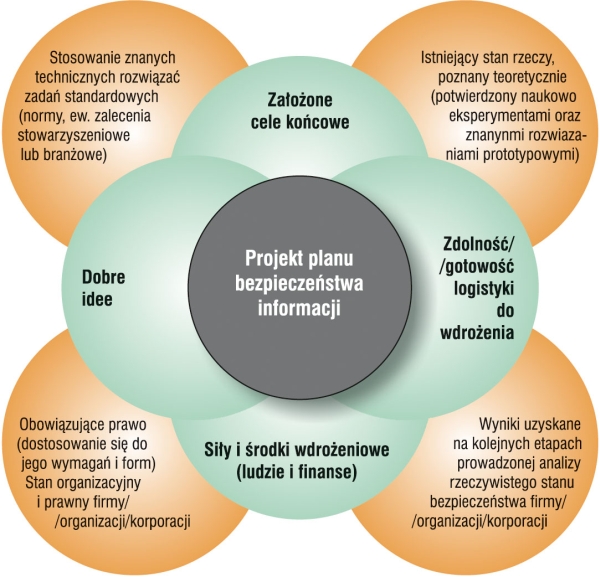

Jak zdefiniować firmową politykę bezpieczeństwa - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Integracja procesów wynikających z RODO z funkcjonującymi procesami zarządzania bezpieczeństwem informacji w instytucjach finansowych | JT Weston

Bezpieczenstwo informacyjne i medialne w czasach nadprodukcji informacji: praca zbiorowa: 9788365741516: Amazon.com: Books

Sprawdzony system ochrony danych i zarządzania bezpieczeństwem informacji - CIS - Certification Information Security